フィッシングの認識: どのように発生し、どのように防止するか

犯罪者がフィッシング攻撃を使用する理由

- Gmail アカウントの資格情報 – $80

- クレジットカードの暗証番号 – $20

- 口座のオンライン銀行認証情報 少なくとも$ 100 それらの中で– $40

- の銀行口座 少なくとも$ 2,000 – $120

あなたはおそらく、「うわー、私の口座は底値に向かっている!」と考えているでしょう。

そして、これは本当です。

送金を匿名に保つのが簡単なため、はるかに高い値札を求める他のタイプのアカウントがあります.

暗号を保持するアカウントは、フィッシング詐欺師にとって大当たりです。

暗号口座の現在のレートは次のとおりです。

- コインベース – $610

- Blockchain.com – $310

- Binance - $410

フィッシング攻撃には、金銭以外の理由もあります。

フィッシング攻撃は、国家が他の国にハッキングしてデータをマイニングするために使用できます。

攻撃は、個人的な復讐のためである場合もあれば、企業や政敵の評判を落とすためである場合もあります。

フィッシング攻撃の理由は無限にあります…

フィッシング攻撃はどのように開始されますか?

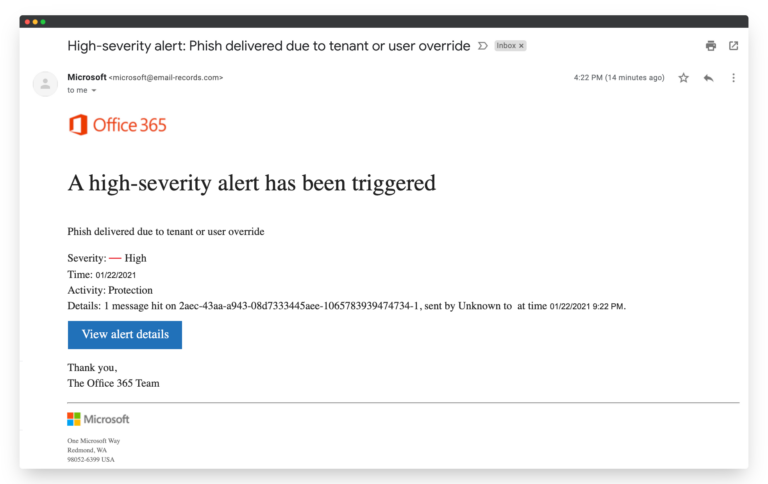

フィッシング攻撃は通常、犯罪者がすぐに出てきてあなたにメッセージを送ることから始まります。

彼らはあなたに電話、電子メール、インスタント メッセージ、または SMS を提供する場合があります。

彼らは、銀行、あなたが取引している別の会社、政府機関で働いている人であると主張したり、あなた自身の組織の誰かになりすましたりすることさえできます.

フィッシング メールでは、リンクをクリックするか、ファイルをダウンロードして実行するように求められる場合があります。

正当なメッセージだと思い、メッセージ内のリンクをクリックして、信頼できる組織の Web サイトと思われるものにログインします。

この時点で、フィッシング詐欺は完了しています。

個人情報を攻撃者に渡してしまいました。

フィッシング攻撃を防ぐ方法

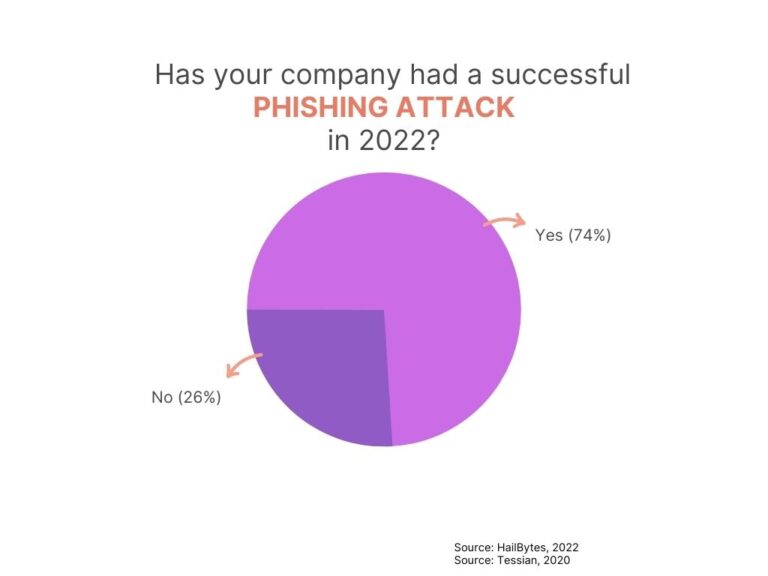

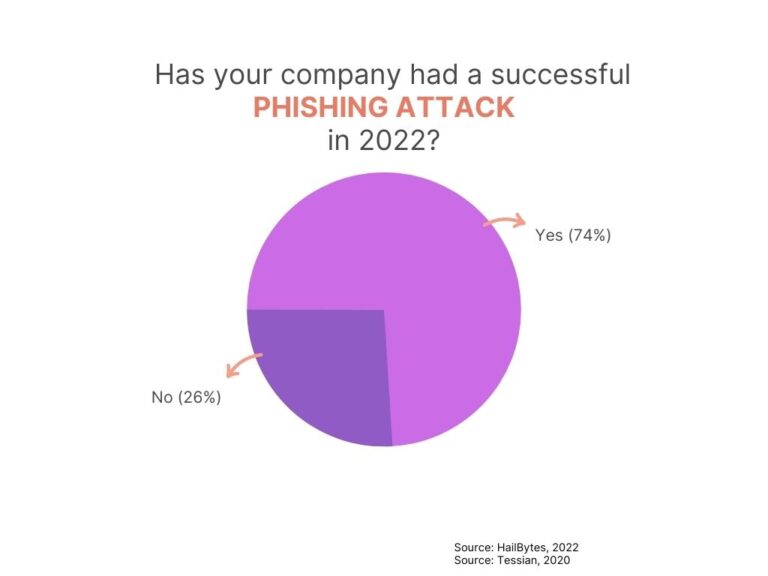

フィッシング攻撃を回避するための主な戦略は、従業員をトレーニングし、組織の意識を高めることです。

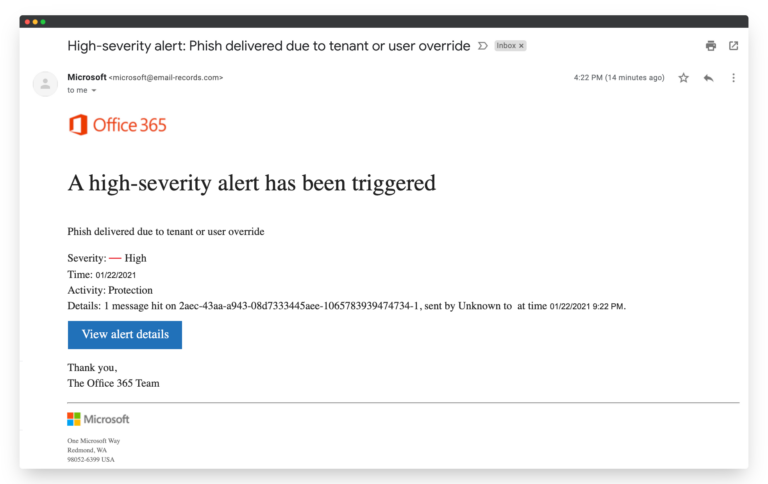

多くのフィッシング攻撃は正当な電子メールのように見え、スパム フィルターまたは同様のセキュリティ フィルターを通過する可能性があります。

一見すると、メッセージや Web サイトは、既知のロゴ レイアウトなどを使用して本物に見えるかもしれません。

幸いなことに、フィッシング攻撃の検出はそれほど難しくありません。

まず気をつけたいのは、差出人の住所です。

送信者のアドレスが、使い慣れた Web サイト ドメインのバリエーションである場合は、慎重に進めて、メール本文の何もクリックしないことをお勧めします。

リンクがある場合は、リダイレクト先の Web サイトのアドレスを確認することもできます。

安全のために、アクセスしたい組織のアドレスをブラウザーに入力するか、ブラウザーのお気に入りを使用する必要があります。

カーソルを合わせると、メールを送信している会社とは異なるドメインが表示されるリンクに注意してください。

メッセージの内容を注意深く読み、個人データの送信、情報の確認、フォームへの記入、ファイルのダウンロードと実行を求めるすべてのメッセージに懐疑的です。

また、メッセージの内容に惑わされないようにしてください。

攻撃者は、リンクをクリックさせたり、報酬を与えて個人データを取得させたりするために、ユーザーを怖がらせようとすることがよくあります。

パンデミックや国家的な緊急事態が発生した場合、フィッシング詐欺師は人々の不安を利用し、件名やメッセージ本文の内容を利用して、ユーザーを脅して行動を起こさせ、リンクをクリックさせます。

また、電子メール メッセージまたは Web サイトにスペルミスや文法エラーがないかどうかを確認します。

心に留めておくべきもう XNUMX つのことは、ほとんどの信頼できる企業は通常、機密データを Web またはメールで送信するように依頼しないということです。

そのため、疑わしいリンクをクリックしたり、機密データを提供したりしないでください。

フィッシング メールを受信した場合はどうすればよいですか?

フィッシング攻撃のように見えるメッセージを受け取った場合、XNUMX つの選択肢があります。

- 消して。

- 従来の通信チャネルを通じて組織に連絡して、メッセージの内容を確認します。

- さらに分析するために、メッセージを IT セキュリティ部門に転送できます。

あなたの会社はすでに疑わしい電子メールの大部分を選別およびフィルタリングしているはずですが、誰もが被害者になる可能性があります。

残念ながら、フィッシング詐欺はインターネット上で脅威を増しており、悪者は常に新しい戦術を開発して、受信トレイに侵入しています.

最終的には、あなたがフィッシング攻撃に対する最後の最も重要な防御層であることを覚えておいてください。

フィッシング攻撃が発生する前に阻止する方法

フィッシング攻撃が効果を発揮するためには人為的ミスが必要であるため、最善の選択肢は、おとりにかからないように社内の人々を訓練することです。

これは、フィッシング攻撃を回避する方法について大きな会議やセミナーを開く必要があるという意味ではありません。

セキュリティのギャップを見つけて、フィッシングに対する人間の対応を改善するためのより良い方法があります。

フィッシング詐欺を防ぐための 2 つのステップ

A フィッシングシミュレータ 組織のすべてのメンバーに対するフィッシング攻撃をシミュレートできるソフトウェアです。

通常、フィッシング シミュレーターには、電子メールを信頼できるベンダーに偽装したり、内部の電子メール形式を模倣したりするのに役立つテンプレートが付属しています。

フィッシング シミュレーターはメールを作成するだけでなく、受信者がテストに合格しない場合に資格情報を入力する偽の Web サイトを設定するのに役立ちます。

罠にはまったことを叱るよりも、今後のフィッシングメールの評価方法について情報を提供することが最善の対処法です。

誰かがフィッシング テストに失敗した場合は、フィッシング メールを見分けるためのヒントのリストを送信することをお勧めします。

この記事は、従業員の参考資料としても使用できます。

優れたフィッシング シミュレーターを使用するもう XNUMX つの主な利点は、組織内の人的脅威を測定できることです。これは、予測が難しいことがよくあります。

従業員を安全なレベルの緩和に訓練するには、最長で XNUMX 年半かかる場合があります。

ニーズに適したフィッシング シミュレーション インフラストラクチャを選択することが重要です。

XNUMX つのビジネスでフィッシング シミュレーションを行っている場合、作業はより簡単になります。

MSP または MSSP の場合、複数の企業や場所でフィッシング テストを実行する必要がある場合があります。

クラウドベースのソリューションを選択することは、複数のキャンペーンを実行しているユーザーにとって最良のオプションです.

Hailbytes では、 ゴーフィッシュとして最も人気のあるオープンソースのフィッシング フレームワークの XNUMX つです。 AWS の使いやすいインスタンス.

多くのフィッシング シミュレーターは従来の Saas モデルで提供され、それらに関連する厳しい契約が結ばれていますが、AWS の GoPhish は、1 年または 2 年の契約ではなく従量制料金で支払うクラウドベースのサービスです。

ステップ 2. セキュリティ意識向上トレーニング

従業員に与える主なメリット セキュリティ意識 トレーニングは、ID の盗難、銀行の盗難、ビジネス資格情報の盗難から保護します。

従業員がフィッシング攻撃を発見する能力を向上させるには、セキュリティ意識向上トレーニングが不可欠です。

コースは、スタッフがフィッシングの試みを検出できるようにトレーニングするのに役立ちますが、中小企業に焦点を当てたコースはごくわずかです。

中小企業の経営者は、セキュリティ意識に関する Youtube ビデオを送信してコースの費用を削減したくなるかもしれません…

でもスタッフ めったに覚えていない その種のトレーニングを数日以上。

Hailbytes には、簡単なビデオとクイズを組み合わせたコースがあり、従業員の進捗状況を追跡し、セキュリティ対策が実施されていることを証明し、フィッシング詐欺に遭う可能性を大幅に減らすことができます.

従業員をトレーニングするために無料のフィッシング シミュレーションを実行することに興味がある場合は、AWS にアクセスして GoPhish をチェックしてください!

始めるのは簡単です。セットアップについてサポートが必要な場合は、いつでもご連絡ください。