パスワードの強度は?

パスワードの強度は?

強力なパスワードを設定するかどうかは、銀行口座にお金を保管しておくかどうかの違いになる可能性があります。パスワードは、家の鍵と同じように、オンライン ID への主要なアクセス ポイントとして機能します。私たちは皆、プライベートがたくさんあります 情報 安全に保ちたいインターネット アカウントに保存されます。ただし、その大部分は弱いパスワードによってのみ保護されています。

そのため、ハッカーは、パスワードを解読してデジタル ライフにアクセスできる弱点を常に探しています。 データ侵害と個人情報の盗難が増加しており、パスワードの漏洩がその理由であることがよくあります。

パスワードは、組織に対して偽情報キャンペーンを開始したり、購入のために人々の財務情報を悪用したり、泥棒が資格情報を盗んだ後に WiFi 接続されたセキュリティ カメラを使用して個人を盗聴したりするために使用される可能性があります。

この記事は、パスワード セキュリティの理解を助けるために書かれました。

この無料のパスワード強度チェック ツールを使用して、今すぐパスワードの強度をテストしてください。

強力なパスワードとは、ブルート フォース攻撃を使用して推測したりクラックしたりできないパスワードです。 強力なパスワードは、大文字と小文字、数字、特殊記号の組み合わせで構成されています。 ハッカーは通常、強力なコンピューターを使用してブルート フォース攻撃を実行し、脆弱なパスワードをクラックします。短くて推測しやすいパスワードは通常、数分でクラックされます。

UIC のパスワード強度テストは、ブラウザで直接使用できる無料のツールです。

このツールを使用して、パスワードの強度をテストできます。

このページには、開始するためのコントロールと説明が含まれています。 これを使用すると、パスワードの強度をリアルタイムで向上させる方法を簡単に確認できます。

パスワードの安全性を知ることは不可欠ですか?

近年、世界中でハッカーがクレジット カード情報、航空会社のアカウント、個人情報の盗難にアクセスできるようになっています。

この増大する脅威に対処する最善の方法は何ですか? ウェブサイト、ブログ、ソーシャル メディア アカウント、メール アドレス、その他のアカウントを保護するために、強力なパスワードを作成しています。 次の質問は、パスワードが外部の脅威から安全に保つのに十分なほど強力であることをどのように確認するかです。

強力なパスワードは、オンライン プレゼンスを保護するための鍵です。壁がどれほど厚く頑丈であっても、ドア ロックが簡単に解除されてしまうと、オンライン プレゼンスが損なわれてしまいます。

強力なパスワードを作成するには?

安全なパスワードを作成するためのベスト プラクティスの一部を次に示します。

- パスワードは 16 文字以上にする必要があります。 当社のパスワード調査によると、45 % が 16 文字以下のパスワードを使用しており、XNUMX 文字以上のパスワードよりも安全性が低くなります。

- パスワードは、文字、数字、および特殊文字で構成する必要があります。

- パスワードを他人と共有することは決して良い考えではありません。

- 住所や電話番号など、ユーザーに関する個人情報をパスワードに含めないでください。 また、子供やペットの名前など、ソーシャル メディアで見つけられる可能性のある情報を除外することもお勧めします。

- パスワードには連続した文字や数字を使用しないでください。

- 「パスワード」という用語や、同じ文字や数字をパスワードに XNUMX 回使用しないでください。

自分に関係のある長いフレーズを使ってみてください。 ただし、このフレーズには公開情報を含めるべきではありません。

いくつかの例があります:

- 犬がダウンしたルート 66

- すべての犬GoToHeaven1967

- キャッチ 22 カーブボール

パスワードを強力にするのは何ですか?

長さ (長いほど良い)、文字 (大文字と小文字)、数字、および記号の組み合わせ、個人情報との関連性がないこと、および辞書用語がないことは、すべて安全なパスワードの重要な特徴です。

幸いなことに、これらすべての特性をパスワードに組み込むために、ランダムな文字、数字、および記号の長い文字列を覚える必要はありません。 必要なのは、いくつかのテクニックだけです。

パスワードを安全に自動化する方法は?

これで、完璧な長さでわかりにくく、文字、数字、および大文字を含むパスワードを決定したことになります。 あなたは正しい道を進んでいますが、完全なパスワード セキュリティにはまだほど遠い状態です。

適切で長いパスワードを作成したとしても、それを覚えているとは限りません。 Google パスワード マネージャーや多要素認証などのツールを使用して、パスワードを保護し、保存します。

同じパスワードを何度も使用しない

電子メール、ショッピング、機密性の高い個人データを保存するその他の Web サイト (またはローカル コミュニティの Web サイト) で同じパスワードを使用すると、他のすべてのサービスが危険にさらされることになります。

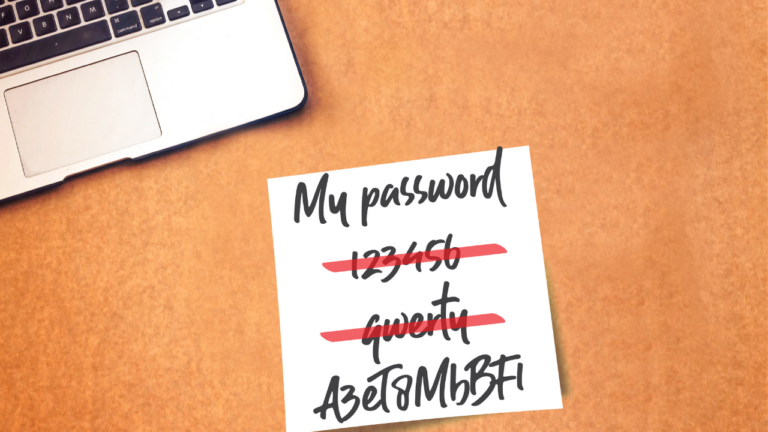

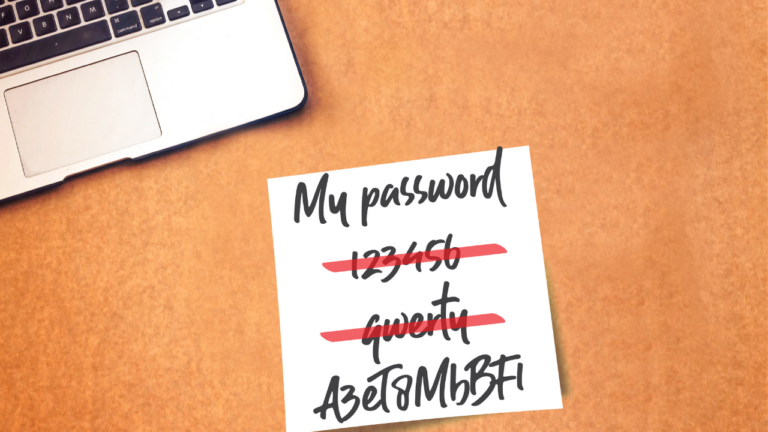

パスワードを書き留めないでください

特に職場では、昔ながらの方法でパスワードを追跡したくなりますが、これは簡単に発見できます。 パスワードを書き留めている場合は、鍵をかけて保管することをお勧めします。

すべてを支配する XNUMX つのパスワード (パスワード マネージャー)

資格情報を安全に保存するアプリケーションがいくつかあります。 追跡するパスワードが多数ある場合は、パスワード マネージャーを使用して資格情報を安全に保つことができます。 Google Password Manager、Bitwarden、LastPass は、パスワード管理に適したツールです。 また、クレジット カード、暗号通貨ウォレット シード、セキュア ノートなどの他の資格情報も保存できます。

パスワード マネージャーを使用する場合は、マスター パスワードを設定する必要があります。 このマスター パスワードは、パスワード マネージャーにアクセスし、すべての資格情報へのアクセスを許可するために使用されます。 マスター パスワードとして強力な一意のパスフレーズを設定することが非常に重要です。 強力なマスター パスワードの例は次のとおりです。

「IPutMyFeetInHotWater@9PM」

パスワードは共有しないでください

これは簡単なことであり、本当にパスワードを開示する必要がある場合は、他の人があなたのパスワードを聞いたり見たりしていないことを確認してください。

多要素認証を使用する理由

従来のユーザー ID とパスワードによるログインにはいくつかの弱点があり、そのうちの XNUMX つはパスワードの脆弱性であり、企業に数百万ドルの損害を与える可能性があります。 悪意のある攻撃者は、自動化されたパスワード クラッキング プログラムを使用して、正しいシーケンスを見つけるまで、ユーザーとパスワードのさまざまな組み合わせを推測する可能性があります。

ログイン試行が一定回数失敗した後にアカウントをロックすることで企業を保護することができますが、ハッカーはさまざまな手段でシステムにアクセスできます。 これが、セキュリティ リスクを軽減するのに役立つ可能性があるため、多要素認証が非常に重要である理由です。

多要素認証 (MFA) の目標は、物理的な場所、コンピューター デバイス、ネットワーク、またはデータベースなどのターゲットへのアクセスを許可されていないユーザーがより困難にする多層防御を提供することです。

たとえ XNUMX つの要素がハッキングまたは破損されたとしても、攻撃者がターゲットにアクセスする前に、克服しなければならないハードルが XNUMX つ以上あります。

組織向けのフィッシング対策ツール

防止 フィッシング詐欺 攻撃は、組織内のデータ侵害を回避するための最も効果的な戦略です。 1 つの方法は、次のような「脅威を先取りする」攻撃防御ツールを使用することです。 ゴーフィッシュ.

GoPhish は、フィッシング攻撃をシミュレートして、組織内の人々をトレーニングして偽の電子メールを見つけることができます。

使用することをお勧めする理由 フィッシング防止 ツール?

攻撃者が同僚を偽のログイン ページに誘導し、ユーザー名とパスワードを入力した場合、パスワードが侵害されたことになります。

フィッシングは、パスワード セキュリティの最大の脅威であり、適切な方法で脅威に対応するために、組織の人的防御層に依存しています。

マシンにファイアウォールとスパイウェア対策ソフトウェアをインストールすることはできますが、従業員をトレーニングしない限り、パスワードとデータが安全に保たれるという保証はありません。

上位 3 つのパスワード管理ツール:

- KeePass – これは、すべてのパスワードを XNUMX つの安全な場所で簡単に生成、保存、管理できる無料のオープン ソース パスワード マネージャーです。 高度なカスタマイズが可能で、XNUMX 要素認証、データのランダム化、多くのクラウド ストレージ サービスとの統合、複数のローカル データベースのサポート、Web ブラウザーへの自動入力機能、組み込みのパスワード ジェネレーターなどの高度なセキュリティ機能を提供します。

- LastPass – 二要素認証もサポートする使いやすいパスワード管理ツールを探しているなら、LastPass は間違いなくチェックする価値があります。 パスワードやその他の機密情報用の無制限のストレージ容量、Web サイトのログイン フォームにすばやく入力できる自動フォーム入力機能、スマートフォンやタブレットなどのモバイル デバイスのサポート、オンライン バックアップと同期など、幅広い強力な機能を提供します。すべてのデバイスと、強力なパスワードを生成できるパスワード ジェネレーターで使用できます。

- Dashlane – これは、自動ログイン機能などのさまざまな便利な機能を提供するもう XNUMX つの人気のあるパスワード マネージャーであり、複数のユーザー名とパスワードを覚えておく必要はありません。クラウド同期により、データはすべてのデバイスで常に最新の状態に保たれます。 XNUMX 要素認証のサポート (XNUMX タップで承認)、高度なセキュリティ オプションを備えた即時パスワード生成、緊急時に友人や家族が重要な情報にアクセスできる緊急連絡機能、機密の財務データを保存するためのデジタル ウォレットクレジット カード情報などを安全に保護できます。

ご覧のとおり、安全で便利な方法ですべてのパスワードを簡単に管理できる優れたパスワード管理ツールが多数あります。 これらのツールの特徴や機能はさまざまですが、パスワードを覚えたり、付箋に書き留めたりしなくても、すべてのパスワードを簡単に安全に保存および管理できます。 さらに、これらのツールのほとんどは、XNUMX 要素認証サポートなどの追加のセキュリティ対策も提供します。これは、重要なデータに対して可能な限り強力な保護を探している場合に間違いなくプラスになります. 個人の好みやニーズに最も適したものを選択して、今日から使い始めれば、オンライン アカウントが常に安全に保護されます。

まとめ

脆弱なパスワードをそのままにしておいて大丈夫ですか? いいえ。攻撃者は規制を認識しており、規制を回避するソフトウェアを構築しています。 彼らは一般的なパスワードのデータベースをコンパイルし、さまざまな方法でそれらを破ります。

これらのオンライン泥棒の一歩先を行くには、パスワードがポータルを隠しておくための最終的な鍵となるため、パスワード スコアの高いパスワード セキュリティ チェックを実行してください。 誰かがこれらの古い学校の原則に従って短いコードを入力すると、パスワード強度テスターはそれを弱いパスワードとしてフラグ付けし、より安全なものに変更できるようにします.

この認証をサイバー攻撃に対する強力な防御と考えたくなるかもしれませんが、実際にはツールボックスに含まれるセキュリティ ツールの XNUMX つにすぎません。 多要素認証は、企業でファイアウォール、スパム対策、およびウイルス対策が使用されているのと同じ方法で組み込む必要があります。 これは、今日のセキュリティ上の懸念に直面して、個人情報とクライアント データを外部の攻撃者から保護するために実行する必要がある基本的な予防策です。

さらに、価値の高いシステムやデータへのユーザー アクセスを制限する必要があります。 この方法は、意図的な侵害と不注意な侵害の両方から機密データやビジネス クリティカルなデータを保護するのに役立ちます。 また、ユーザーの行動を監視して、内部関係者による脅威の懸念を特定して軽減することもできます。

ゴーフィッシュ は、フィッシング保護やその他の種類の侵入テストに関する頼りになるリソースです。 あなたの会社がフィッシングの試みに対して特に脆弱であると思われる場合は、フィッシング侵入テストを行うことをお勧めします。